Command Palette

Search for a command to run...

استخدمت قناة مانجو تي في برنامجًا متنوعًا للكشف عن مخاطر تسرب المعلومات عبر الإنترنت

في برنامج المنوعات "Star Detective" الذي تم عرضه مؤخرًا، قام العديد من المشاهير بأداء قضية ناجمة عن تسرب معلومات من خلال قصة تشويق خيالية. ومع تقدم عملية جمع الأدلة وتحليلها، ظهرت الحقيقة تدريجيا، مما أدى إلى تفكير أعمق.

مصدومة!

حتى البرامج المتنوعة بدأت تتضمن تسريبات معلومات، وواقع المواضيع التي تناقشها مرعب عندما تفكر فيها بعناية!

"Star Detective" هو برنامج واقعي تم إنشاؤه بواسطة Hunan Satellite TV والذي ينقل لعبة "قتل السيناريو" إلى الشاشة: سيقوم جميع اللاعبين (بما في ذلك القاتل) بأداء أدوارهم وفقًا للنص المحدد، ويستنتجون في النهاية القاتل الخفي لقضية التشويق.

في الحلقة الأخيرة من برنامج المنوعات "Star Detective"، تم إعادة بناء قضية تتعلق بالأمن السيبراني تتعلق بتسريب المعلومات.

في هذه الحلقة، بالإضافة إلى الأداء الرائع لكل شخصية، فإن موضوع الحلقة قريب من الحياة الواقعية، مما يجعلها دراما مثيرة للاهتمام ومثيرة للتفكير.

وفاة فتاة ثرية: ستة مشتبه بهم

تبدأ قصة هذه الحلقة: تم العثور على الفتاة الغنية تشن شينغ (الضحية) ميتة في منزل مستأجر. وبسبب نزاع عائلي على الميراث، ساءت علاقتها بزوجة أبيها، فانتقلت للعيش بمفردها. كان تكوين وخلفية السكان في الشارع الذي عاش فيه تشن شينغ معقدًا للغاية.

ومع اكتشاف المزيد من الأدلة، أصبح الجميع، بدءاً من زوجة والد الضحية إلى وكيل العقارات الخاص بها وحتى أصحاب المتجر الرقمي ومتجر الشاي بالحليب في الشارع، مشتبه بهم.

رونغ 3 سي (يلعبه يانغ رونغ): جار تشن شينغ (الضحية)، بائع المنتجات الرقمية الذي كان يسرق معلومات المستخدمين من العملاء عند إصلاح الهواتف المحمولة ومعدات الكمبيوتر.

هي فانغ (يلعبه هي جيونغ): وكيل العقارات الخاص بـ (الضحية)، الذي لديه مفتاح منزل (تشن شينغ) المستأجر، كما وجد شهادة قرضه عبر الإنترنت بين الأدلة.

هو هو هي (يلعبه هو مينغهاو): مالك متجر شاي الحليب في الحي، يجمع كمية كبيرة من معلومات خصوصية العملاء من خلال رموز الاستجابة السريعة في المتجر. كما أن لديه هوية غير معروفة: الأمير الصغير للصناعة السوداء، الذي يبيع كمية كبيرة من خصوصية العملاء عبر الإنترنت.

الجنية تشي (تلعبها تشي وي): زوجة أب تشن شينغ (الضحية)، التي تقاسمت الميراث الكبير الذي تركه والد تشن شينغ مع تشن شينغ وساعدت القاصر تشن شينغ في الاحتفاظ به من أجل حمايته.

سا وي (تلعبها سا بينينج): مالكة مطعم للوجبات الخفيفة في الحي، وصديق تشي شيانف السابق، أعزب، وغير مستقر عاطفياً.

يبدو أن كل شخص لديه ارتباط لا يمكن وصفه بالضحية، ويبدو أن كل شخص لديه دافع للقتل.

هناك أكثر من قاتل: الأدلة المرتبطة

ومع اكتشاف الأدلة واحدا تلو الآخر، تظهر الحقيقة تدريجيا، لكن المذهل هو أن الجميع يبدو متورطا وأصبح جزءا من الجريمة.

تتضمن هذه القصة خطوطًا رئيسية متعددة، والتي يتم نسجها معًا من خلال علاقات ذكية مختلفة، وتغطي في النهاية مجموعة متنوعة من قضايا أمن المعلومات.

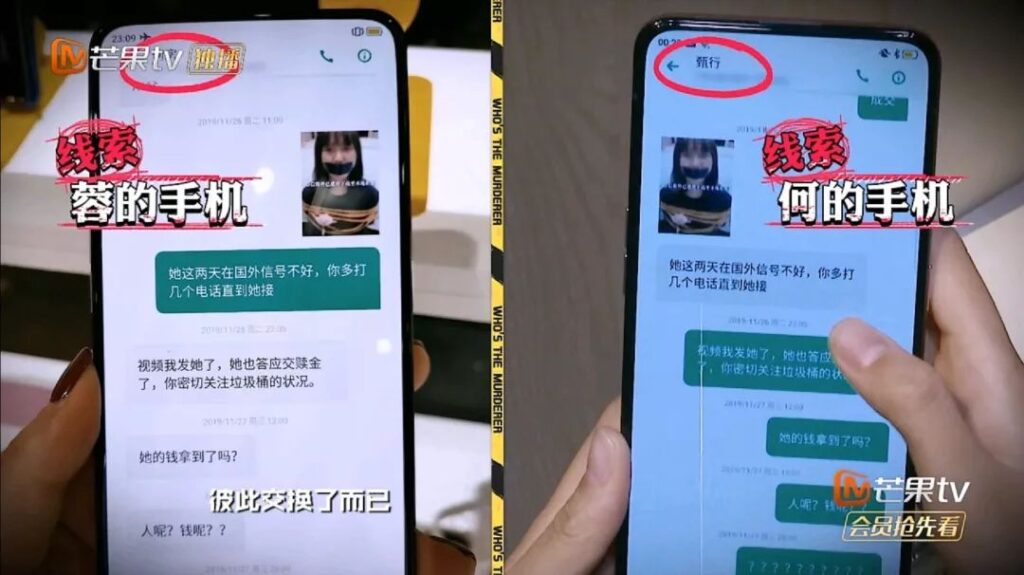

الدليل 1: سرقة المعلومات أثناء إصلاح المنتج الرقمي

باعتبارها بائعًا رقميًا، تقوم شركة Rong 3C بسرقة المعلومات واستخدامها بشكل خبيث عند إصلاح المنتجات الإلكترونية للعملاء.

في الوقت الحاضر، لا يتذكر العديد من الأشخاص أرقام هواتفهم المحمولة. بمجرد أن يقوم شخص ما بتغيير دفتر عناوينه، أو لقبه وصورته في WeChat، ويتنكر في هيئة شخص آخر، فقد لا يتمكن العديد من الأشخاص من معرفة الفرق.

الدليل 2: قم بالتسجيل كعضو وأرسل معلومات خاصة مختلفة

ولم يكن أمام زوجة الأب من خيار سوى التوجه إلى أمير السوق السوداء للحصول على المساعدة، من أجل العثور على معلومات الاتصال الخاصة بابنتها غير الشرعية، ولم تتردد في إنفاق مبلغ كبير من المال لشراء عنوانها ومعلومات أخرى.

تم الحصول على معلومات الأمير الصغير في السوق السوداء من معلومات العضوية في متجر الشاي بالحليب الخاص به. للتسجيل كعضو في متجر شاي الحليب، يجب عليك ملء معلومات شخصية معقدة للغاية.

ليس من غير المألوف أن تحتاج إلى الحصول على عدد كبير من أذونات المستخدم عند تسجيل عضو أو تطبيق.

على الرغم من أن العرض مبالغ فيه، إلا أن أشياء مماثلة تحدث في العالم الحقيقي. عندما نقوم بالتسجيل في تطبيق، أو التسوق عبر الإنترنت، أو الانضمام إلى عضوية، نحتاج حتماً إلى تقديم بعض المعلومات الشخصية.

تأكد من التمييز بين: التطبيقات الأصلية والتطبيقات المقلدة، والإعلانات الاحتيالية وراء حساء الدجاج الصحي في WeChat، وشركات التجارة الإلكترونية التي تجمع معلومات مفرطة، وما إلى ذلك.

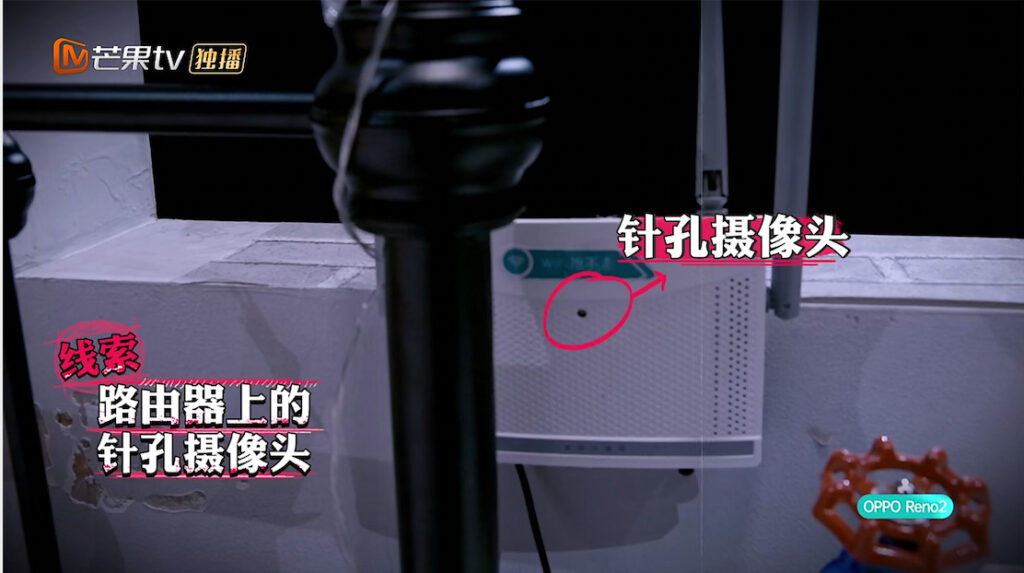

الدليل 3: كاميرات في كل مكان

تم العثور على كاميرا ثقب الإبرة على جهاز التوجيه في منزل الضحية، في مواجهة خزانة ملابس الضحية. من قام بتثبيت جهاز التوجيه أصبح لغزا.

في السنوات الأخيرة، أصبحت الحالات الناجمة عن كاميرات المراقبة المختلفة شائعة، بما في ذلك تلك المثبتة في الأماكن العامة مثل غرف تبديل الملابس والفنادق والمدارس وما إلى ذلك، وهي أعمال غير قانونية وإجرامية بوضوح. ومع ذلك، فمن الصعب مكافحته بشكل كامل لأنه من الصعب تعقبه والتحقيق فيه.

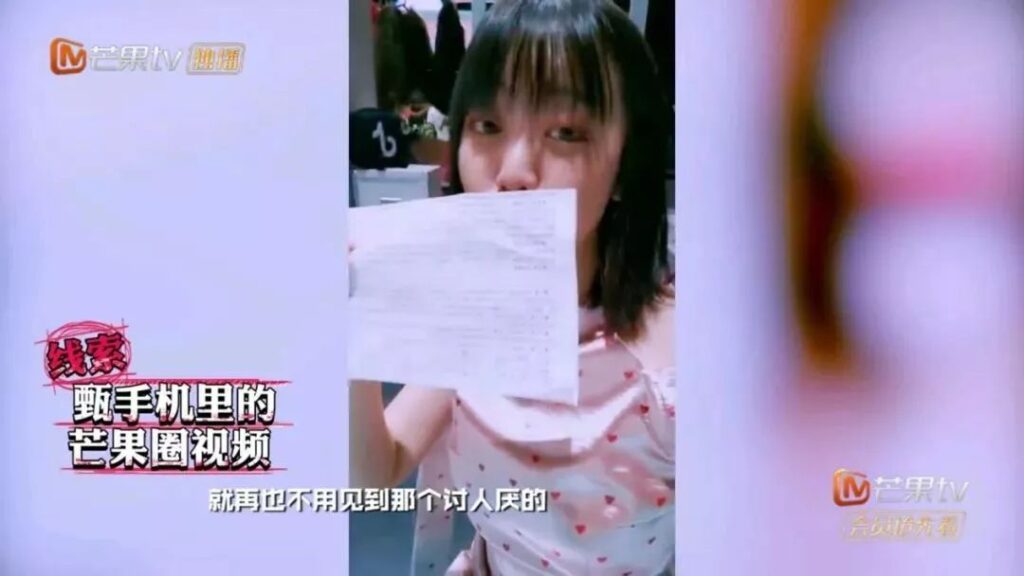

الدليل الرابع: الذكاء الاصطناعي يغير الوجوه، ويزور هوية شخص آخر

تم العثور على مقطع فيديو لتغيير الوجه باستخدام الذكاء الاصطناعي في الهاتف المحمول للمشتبه به، والذي أظهر أيضًا أنه تم استخدام الهاتف المحمول وتغيير الوجه باستخدام الذكاء الاصطناعي لتزييف المحتوى.

بالإضافة إلى نشر تحديثات اجتماعية مزيفة باستخدام الهواتف المحمولة، أرسل رونغ 3 سي مقطع فيديو اختطاف إلى زوجة أبيه تشي سيانف من أجل ابتزاز مليون يوان. كان هذا في الواقع تصرفاته الخاصة جنبًا إلى جنب مع المحتوى الذي تم الحصول عليه عن طريق تغيير الوجه بالذكاء الاصطناعي.

إن هذه الخطوة الغريبة على ما يبدو لم تؤدي إلى الاحتيال على الأموال فحسب، بل تركت الضحية والدافع أيضًا في جهل. والأمر الأكثر غرابة هو أن حالات مماثلة حدثت في الحياة الواقعية.

على سبيل المثال، في شهر مارس/آذار من هذا العام، استخدمت عصابة إجرامية برنامج توليد الأصوات بالذكاء الاصطناعي لتقليد وانتحال شخصية الرئيس التنفيذي لشركة طاقة بريطانية، مما أدى إلى خداع زملاء الشركة وشركائها. وتكبدت الشركة خسائر بلغت 220 ألف يورو (حوالي 1.73 مليون يوان).

الدليل 5: المتوفى نفسه لم يهتم بحماية معلوماته الشخصية

ما تنشره على مواقع التواصل الاجتماعي قد يكشف معلوماتك، خاصة عندما لا تكون على علم بذلك. على سبيل المثال، عندما نشرت رسالة عبر الإنترنت حول حاجتها إلى جهاز توجيه، قامت جيا بايوان، التي كانت لديها دوافع خفية، بتمرير المعدات المجهزة بكاميرا إلى الأشخاص المعنيين، وبالتالي بدأت عملية مراقبة مخططة.

إذا كان الإهمال والتقصير يستهدفان فقط الجهات السيئة، فإن التطفل النشط على خصوصية البيانات يشكل كابوسًا يصعب منعه.

إذا لم ترى النهاية، فمن الصعب تخمين حقيقة الأمر. من هو القاتل؟ من أين جاءت هذه القضية المربكة؟

لن نكشف عن أي حرق في المقال، الحقيقة صادمة والطريقة المستخدمة غريبة جدًا، يمكنك البحث ومشاهدة الحلقة كاملة على الإنترنت.

تعزيز الوعي بأمن الشبكات، ابدأ الآن

إن القصة المثيرة والتحليل المتعمق لأمن الشبكات معًا يخلقان هذه الحلقة من المحتوى عالي الجودة للغاية.

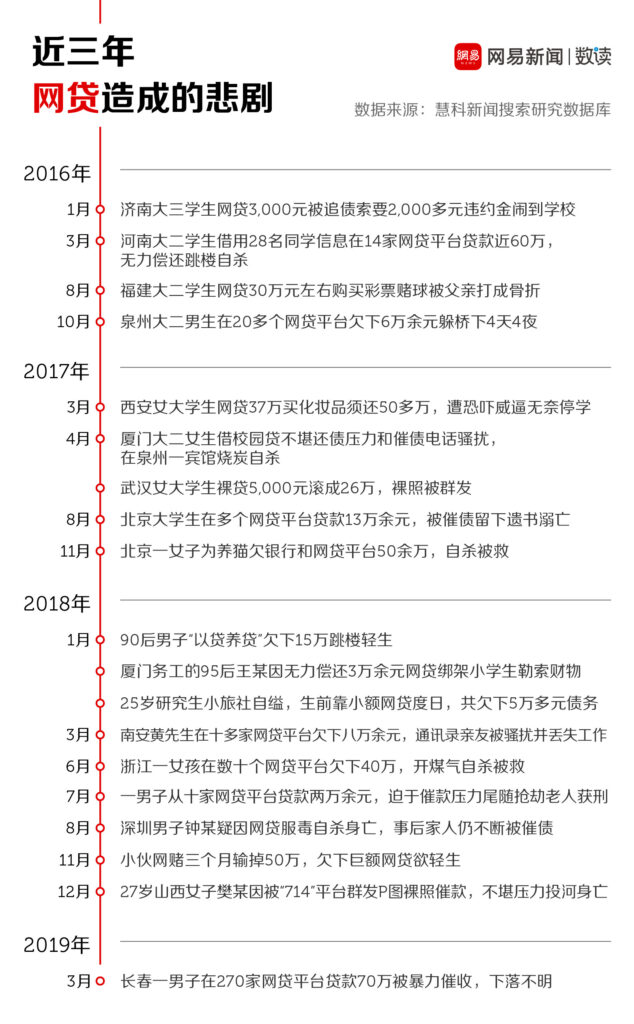

ومع ذلك، فإن الضرر الناجم عن تسريب معلومات الخصوصية الشخصية في هذه الحلقة هو محور اهتمامنا. يوجد جملة في البرنامج: "أثمن ما تملك هو نفسك"، ولكن لسوء الحظ، بعض الشباب في ظل اتجاه الاستهلاك المرتفع يستخدمون القروض المختلفة عبر الإنترنت أو حتى القروض العارية لتلبية رغباتهم.

في الواقع، فإن تطور الإنترنت وسهولة استخدامه قد جعل عتبة الاقتراض والإقراض أقل، ولكن بمجرد استخدام المعلومات الشخصية المستخدمة في التبادل بشكل خبيث، فإنها سوف تنزلق خطوة بخطوة إلى هاوية الظلام.

ولكن في الواقع، لم يتم الاعتراف على نطاق واسع بأهمية الأمن والخصوصية، ولا الوعي والاهتمام بهذه القضايا، ولم يتم تقديرها.

ربما أصبحت البيانات التي تحمل معلوماتنا الشخصية، عن غير قصد، بمثابة ورقة مساومة في أيدي الشركات والصناعات السوداء. تحت السطح الهادئ ظاهريًا، توجد قنبلة يمكن أن تنفجر في أي لحظة.

ربما يكون حماية خصوصية المعلومات الشخصية مع توقع تنظيم أقوى للتكنولوجيا هو الوضع الذي يأمل كل منا أن نراه. وبعد كل شيء، حتى البرامج المتنوعة الموجهة للترفيه بدأت تولي اهتماما لهذه القضايا، لذا لا يمكننا أن نخذلها.

-- زيادة--