英特尔与AMD安全核心被物理攻击破解:信任执行环境防线告急

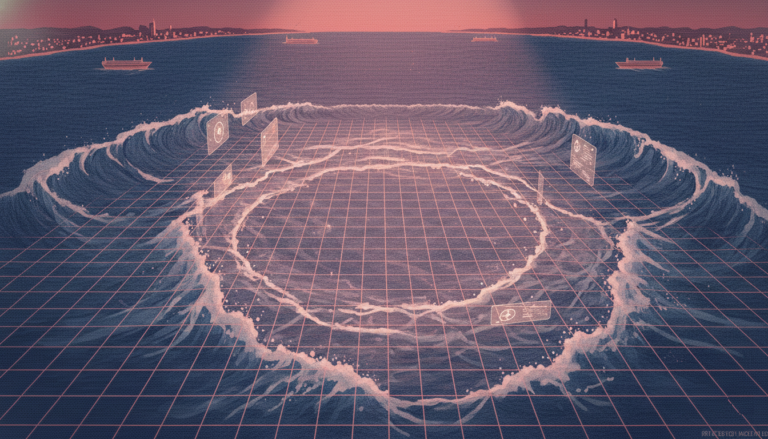

英特尔和AMD所依赖的可信执行环境(trusted enclaves),作为现代网络安全部署的核心技术,近日曝出重大安全漏洞——这些原本用于保护敏感数据的硬件级安全机制,已可在物理攻击下被攻破。 研究人员发现,通过特定的物理手段,攻击者可以绕过芯片内置的安全隔离机制,直接读取或篡改被保护的数据。这类攻击无需远程连接,仅需对设备进行物理接触,例如通过特殊设备连接芯片引脚或利用微小的电磁干扰,即可实现突破。 尽管英特尔和AMD均表示,此类物理攻击“不在其威胁模型”之内,认为攻击门槛过高、实际场景罕见,但这一说法并未获得广泛认同。许多安全专家和企业用户指出,现实中的供应链攻击、设备丢失、内部人员滥用等场景,都可能让物理接触成为现实威胁。尤其在云计算、金融、政府等高安全需求领域,这种“理论上不现实”的攻击一旦发生,后果极为严重。 更令人担忧的是,许多用户并未意识到这些安全机制的局限性。系统管理员和开发者往往默认“可信执行环境”意味着绝对安全,却忽视了其防护边界仅限于软件层面和远程攻击,对物理层面的防护能力有限。 这一事件再次凸显了硬件安全的复杂性:即便最先进的技术,若未充分考虑真实世界中的攻击场景,仍可能形同虚设。专家呼吁芯片厂商重新审视威胁模型,同时推动更透明的安全声明与用户教育,以避免安全误判带来的系统性风险。