IntelとAMDの信頼実行環境、物理攻撃で崩壊 セキュリティの根幹に疑問

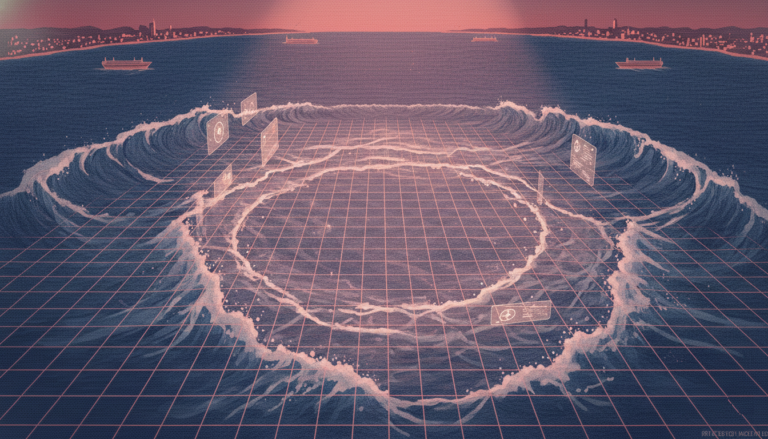

インテルとAMDが採用する「信頼実行環境(trusted enclaves)」——ネットワークセキュリティの基盤とされてきた技術——が、物理的攻撃によって容易に破られることを、研究者が明らかにした。信頼実行環境は、プロセッサ内部で機密データを安全に処理する仕組みとして、クラウドサービスや金融取引など、高度なセキュリティ要件を持つ分野で広く使われている。しかし、米国カリフォルニア大学バークレー校の研究チームは、物理的なアクセスを介した攻撃(例:電力消費の観測やクロックの調整)によって、これらの環境が強制的に破壊可能であることを実証した。 研究によると、攻撃者はプロセッサの電力変動や信号タイミングを精密に測定することで、暗号鍵や内部状態を推測可能となり、機密情報を漏洩させることが可能だ。この攻撃は、物理的なハードウェアアクセスを前提としているため、通常のソフトウェア攻撃とは異なるリスクをもたらす。 しかし、インテルとAMDは、こうした物理攻撃は「脅威モデル(threat model)」に含まれていないと明言している。つまり、セキュリティ設計上、物理的アクセスを前提とした攻撃は想定外とされている。この立場に、多くのユーザーやセキュリティ専門家が懸念を示している。特に、クラウドインフラや政府機関など、機密性が極めて高い環境で利用される技術に、こうした設計上の盲点があることは深刻なリスクとされる。 この事態は、信頼実行環境の「絶対的な安全性」に対する誤解を改める契機となった。セキュリティの本質は、技術の「設計」だけでなく、「利用環境」や「攻撃の可能性」を包括的に評価することにある。今後、ハードウェアセキュリティの設計思想に、物理的攻撃への耐性がより重視されることが求められている。