Command Palette

Search for a command to run...

Der Erste Bitcoin-Ransomware-Fall in China Wurde Geknackt, Mit Einem Gewinn Von 5 Millionen in Drei Jahren

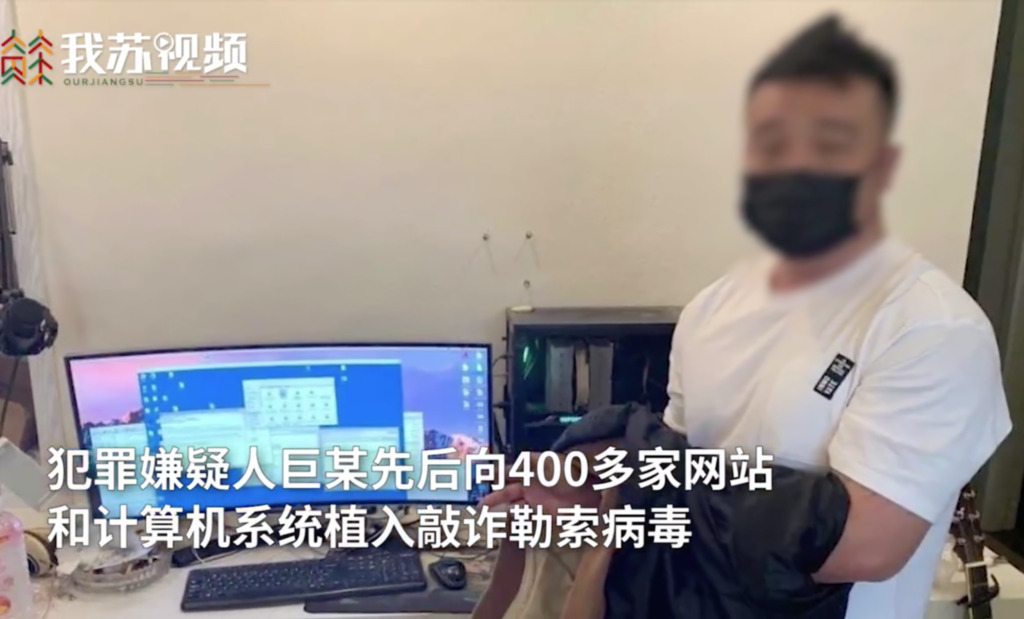

Vor Kurzem wurde Ju, der erste Bitcoin-Ransomware-Entwickler des Landes, erfolgreich von der Polizei von Nantong in Jiangsu gefasst. Über einen Zeitraum von drei Jahren machte Ju durch den Einsatz von Online-Ransomware-Viren illegale Gewinne in Höhe von über 5 Millionen Yuan.

Laut einem Bericht der örtlichen Polizei in der Stadt Nantong in der Provinz Jiangsu vom 8. Oktober während der Kampagne „Net Cleaning 2020“Ein großer Fall von Online-Erpressung wurde erfolgreich aufgeklärt und drei Verdächtige, Ju, Xie und Tan, wurden festgenommen.

Der Verdächtige Ju, der Schöpfer mehrerer Bitcoin-Ransomware-Viren,Sie haben erfolgreich mehr als 100 Verbrechen begangen und illegal Bitcoins im Wert von mehr als 5 Millionen Yuan erworben.

Virus-Ransomware: Wollen Sie Ihre Daten? Bitcoin im Austausch

In den letzten Jahren war Cyber-Ransomware weit verbreitet und schwer zu verhindern. Unternehmen, Institutionen und sogar Universitäten auf der ganzen Welt sind Ransomware-Angriffen ausgesetzt.

Im April dieses Jahres wurde das Kassensystem eines großen Supermarkts in Qidong, Stadt Nantong, Provinz Jiangsu angegriffen. Das System war aufgrund des von Hackern eingeschleusten Ransomware-Virus lahmgelegt und konnte nicht normal funktionieren.

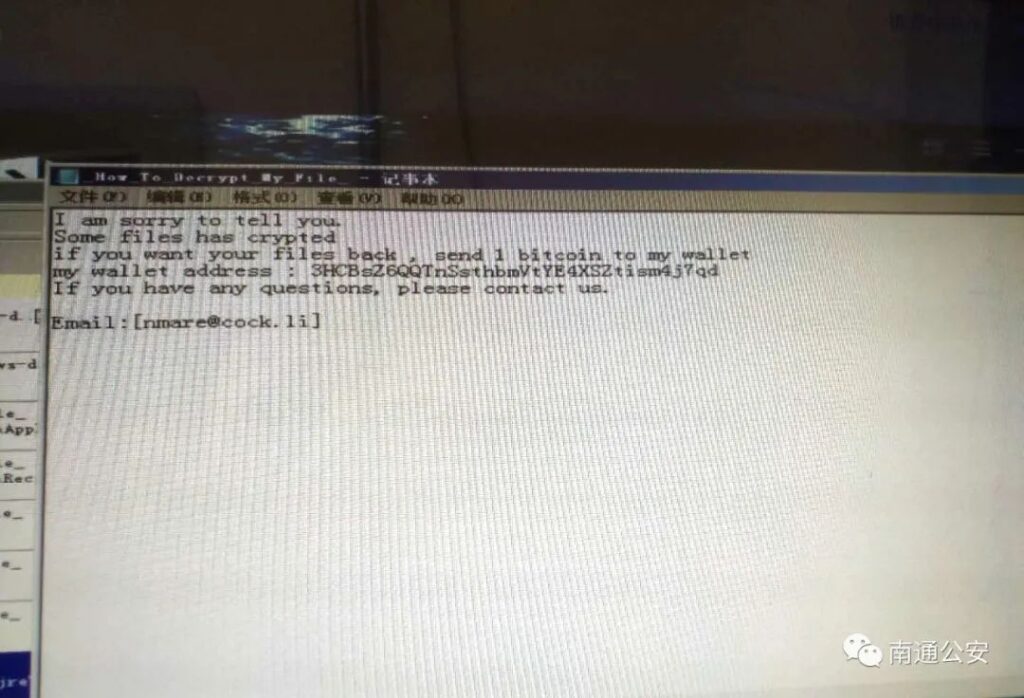

Der Supermarkt meldete den Fall sofort und das Büro für öffentliche Sicherheit der Stadt Nantong sowie die Abteilung für Cybersicherheit und andere Abteilungen des Stadtbüros bildeten eine spezielle Task Force, um Ermittlungen durchzuführen. Durch Datenuntersuchung,Die Task Force fand eine Nachricht auf Englisch, in der dem Opfer erklärt wurde, wie es die Datei entschlüsseln könne, und in der es aufgefordert wurde, 1 Bitcoin (damals etwa 47.000 RMB) als Entschlüsselungsgebühr zu zahlen.

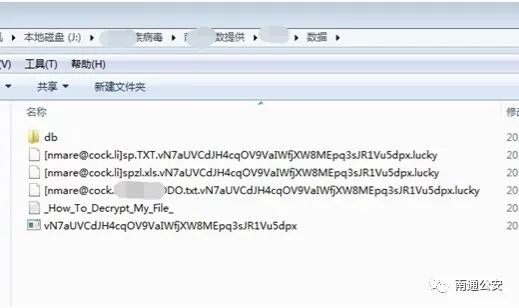

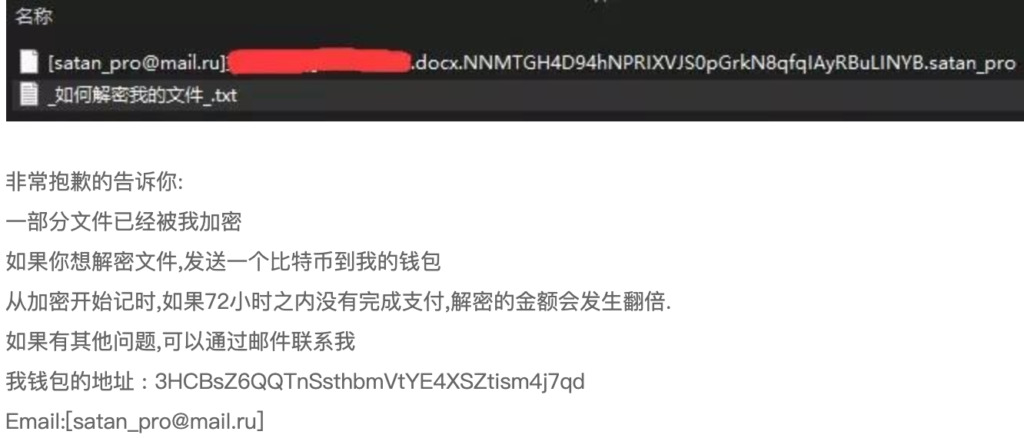

Darüber hinaus stellte die Cyberpolizei nach einer Datenüberprüfung auf dem Server des Supermarkts fest, dass alle Dateien auf dem vom Hacker angegriffenen Server verschlüsselt waren und die Dateiendungen in „Lucky“ geändert worden waren, sodass die Dateien und Programme nicht normal ausgeführt werden konnten. Im Stammverzeichnis des Laufwerks C befindet sich ein automatisch generiertes Textdokument, das die Bitcoin-Zahlungsadresse und E-Mail-Kontaktinformationen des Hackers enthält.

Trotz der umfangreichen Arbeit der Task Force kam es anschließend zu keinen Fortschritten. Es gab keine Hinweise und die Ermittlungen kamen zum Stillstand.

Laut Xu Pingnan, stellvertretender Kapitän der Dritten Brigade der Cyber-Sicherheitsbrigade des Nantong Public Security Bureau,„Da Bitcoin über ausländische Websites gehandelt wird, ist es schwierig, die Spur zu verfolgen, und die Identität des Initiators des Angriffs bleibt oft ein Rätsel.“

Der Supermarkt wandte sich an ein Datenrettungsunternehmen, was sich als Hinweis zur Lösung des Falls herausstellte

Gerade als die Polizei nicht wusste, wo sie anfangen sollte, gab es einen Hoffnungsschimmer in dem Fall.

Da der gesperrte Supermarkt-Server wichtige Arbeitsdaten enthielt, wäre bei einer Formatierung ein großer Verlust entstanden. Daher kontaktierten die Supermarktmitarbeiter ein Datenrettungsunternehmen und beauftragten es, die verschlüsselten Dateien für einen Preis freizuschalten, der unter dem Lösegeld (1 Bitcoin) lag.

Später gelang es diesem Datenrettungsunternehmen wie durch ein Wunder, die Serverdaten zu entschlüsseln.

Nachdem die Polizei von dieser Situation erfahren hatte, glaubte sie, dass es noch weitere verborgene Geheimnisse geben könnte. Weil,Im Allgemeinen dringt Ransomware in Computer ein und verschlüsselt Dateien oder Systeme. Jeder Entschlüsseler wird basierend auf den Eigenschaften des verschlüsselten Computers neu generiert. Ohne den geheimen Schlüssel des Virenerstellers ist es nahezu unmöglich, die Entschlüsselung abzuschließen.

Nach weiteren Ermittlungen konnte das Datenrettungsunternehmen jedoch als Verdächtiger ausgeschlossen werden.

Es stellte sich heraus, dass das Datenrettungsunternehmen die Daten wiederherstellen konnte, weil es den Hacker per E-Mail kontaktierte und 0,5 Bitcoins bezahlte, um das Entsperrtool zu erhalten. Damit konnte es die Aufgabe abschließen und die Differenz verdienen.

Die Task Force erhielt über ein Datenrettungsunternehmen neue Hinweise, führte eingehende Recherchen und Analysen durch und konnte den Verdächtigen erfolgreich als Ju identifizieren. Die Ermittlungen im Fall machten endlich bedeutende Fortschritte.

Am 7. Mai verhaftete die Einsatzgruppe Ju in Weihai, Shandong, und beschlagnahmte in seiner Wohnung den bei dem Verbrechen verwendeten Computer. Auf Jus Computer fand die Polizei relevante E-Mail-Aufzeichnungen, Bitcoin-Transaktionsaufzeichnungen und den Quellcode zugehöriger Ransomware-Tools.

Ju gestand, dass er eine Software zum Scannen von Website-Schwachstellen entwickelt und nach Einholung der entsprechenden Kontrollberechtigungen gezielt den Ransomware-Virus implantiert habe. Um zu verhindern, dass das System geknackt wird und um den Ermittlungen der öffentlichen Sicherheitsbehörden zu entgehen, hat Ju nacheinander vier Arten von Ransomware entwickelt und verbessert.Als Lösegeld forderten sie schwer auffindbare Bitcoins und nutzten dabei Netzwerkspeicher und E-Mail-Adressen im Ausland.

Bevor die Polizei von Jiangsu den Verdächtigen festnahm,Ju hat Ransomware in mehr als 400 Websites und Computersysteme implantiert. Die Opfer kommen aus mehr als 20 Provinzen und betreffen zahlreiche Branchen wie Wirtschaft, Gesundheitswesen und Finanzen.

So musste beispielsweise ein börsennotiertes Unternehmen in Suzhou für drei Tage den Betrieb einstellen, weil ein Ransomware-Virus die für die Arbeit des Unternehmens verwendeten Datenbankdateien zerstört hatte. Dadurch konnte das gesamte Produktionssystem nicht mehr normal arbeiten, was enorme wirtschaftliche Verluste zur Folge hatte.

Ein Autodidakt, der sich dem Verbrechen zuwandte

Man kann sagen, dass dieser Jumou ein autodidaktischer Experte ist, der durch seine „Karriere“ als Erpresser aufgehalten wurde.

Es wird davon ausgegangen, dass Ju in Chifeng in der Inneren Mongolei geboren wurde und dieses Jahr 36 Jahre alt ist.Er interessiert sich seit seiner Jugend für Computer und eignet sich diese Kenntnisse autodidaktisch an. Er verfügt über Kenntnisse in Programmierung, Website-Angriffen und -Abwehr und anderen Technologien.

Anschließend gründete er ein Studio und nutzte die von ihm entwickelte Software für den Aktienhandel. Anfangs verdiente er viel Geld, verlor am Ende jedoch mehr als 3 Millionen Yuan.

Ju, der hoch verschuldet war, erfuhr zufällig, dass man durch Erpressung mit einem Ransomware-Virus Geld verdienen konnte, und begann, Virenprogramme zu entwickeln.

Ab der zweiten Hälfte des Jahres 2017Ju hat Ransomware-Viren wie „Satan“ und das Schwachstellen-Exploit-Programm „Eternal Blue“ erforscht und das Virenprogramm „satan_pro“ geschrieben, um Verbrechen zu begehen.

Im Jahr 2018 forderte ein mit dem Virus infizierter Kunde ein Datenentschlüsselungsunternehmen auf, die Daten zu entschlüsseln. Der Erpresserbrief lautete wie folgt:

Um nicht einzubrechen und der Verfolgung durch die Polizei zu entgehen, sagte Ju,Nach „satan_pro“ hat er nacheinander vier Ransomware-Viren aktualisiert und entwickelt: „nmare“, „evopro“, „svmst“ und „5ss5c“.Das Kassensystem eines Supermarkts in Nantong, Jiangsu, das angegriffen wurde, war mit dem Virus „nmare“ infiziert.

Zusätzlich zur Forderung nach nicht zurückverfolgbaren Bitcoins als Lösegeld,Ju schickte den Opfern außerdem die Entschlüsselungssoftware über Netzwerkfestplatten und E-Mails im Ausland und änderte sie häufig. Die von ihm erhaltenen Bitcoins wurden auch über ausländische Websites gehandelt.

Für Ju könnte man seinen makellosen Plan als „perfektes Verbrechen“ bezeichnen, doch letztlich gelang es ihm nicht, den polizeilichen Ermittlungen zu entgehen. Während des Verbrechens wurden auch Xie und Tan, Betreiber einer mit ihm kooperierenden Datenrettungsfirma, wegen des Verdachts der Erpressung festgenommen.

Ich frage mich, was dieser Jumou jetzt fühlt, da er hinter Gittern sitzt. Hätte er das Gelernte genutzt, um Netzwerksicherheitsingenieur zu werden, wäre sein Leben völlig anders verlaufen.

Vielleicht wird er sich eines Tages hinter Gittern noch an das aufgeregte und reine Selbst erinnern, das er war, als er vor vielen Jahren die erste Codezeile eintippte.

Nachrichtenquelle:

Sina Finance:Der erste Bitcoin-Ransomware-Erfinder in China wurde verhaftet: Er zwang einmal ein börsennotiertes Unternehmen zur dreitägigen Schließung.

Offizieller WeChat-Account der öffentlichen Sicherheit von Nantong:Der erste Bitcoin-Ransomware-Entwickler des Landes wurde verhaftet! Nantong hat einen schwerwiegenden Fall aufgedeckt, bei dem Viren zur Erpressung eingesetzt wurden.

-- über--