Command Palette

Search for a command to run...

중국 최초 비트코인 랜섬웨어 사건, 3년간 500만 달러 수익으로 해결

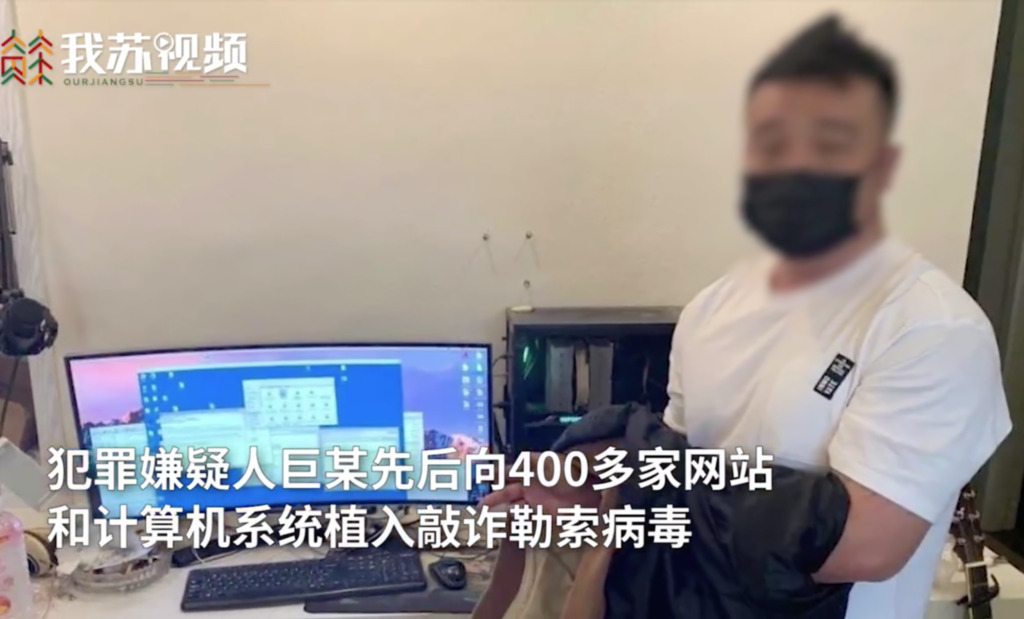

최근, 중국 최초의 비트코인 랜섬웨어 개발자인 주가 장쑤성 난통 경찰에 의해 체포되었습니다. 주 씨는 3년 동안 온라인 랜섬웨어 바이러스를 이용해 500만 위안이 넘는 불법 수익을 챙겼습니다.

10월 8일, 장쑤성 난통시 현지 경찰의 보고에 따르면 "2020년 그물 청소" 캠페인 기간 동안대규모 온라인 협박 사건이 성공적으로 해결되었고, 주, 셰, 탄이라는 세 명의 용의자가 체포되었습니다.

비트코인 랜섬웨어 바이러스를 다수 제작한 용의자 주씨는그들은 100건 이상의 범죄를 성공적으로 저질렀고, 500만 위안 이상의 가치가 있는 비트코인을 불법적으로 취득했습니다.

바이러스 랜섬웨어: 데이터를 원하시나요? 교환되는 비트코인

최근 몇 년 동안 사이버 랜섬웨어가 만연해 예방하기 어려워졌습니다. 전 세계의 기업, 기관, 심지어 대학까지도 랜섬웨어 공격을 받고 있습니다.

올해 4월, 장쑤성 난통시 치둥에 있는 대형 슈퍼마켓의 계산대 시스템이 공격을 받았습니다. 해커가 심은 랜섬웨어 바이러스로 인해 시스템이 마비되어 정상적으로 작동하지 못하게 되었습니다.

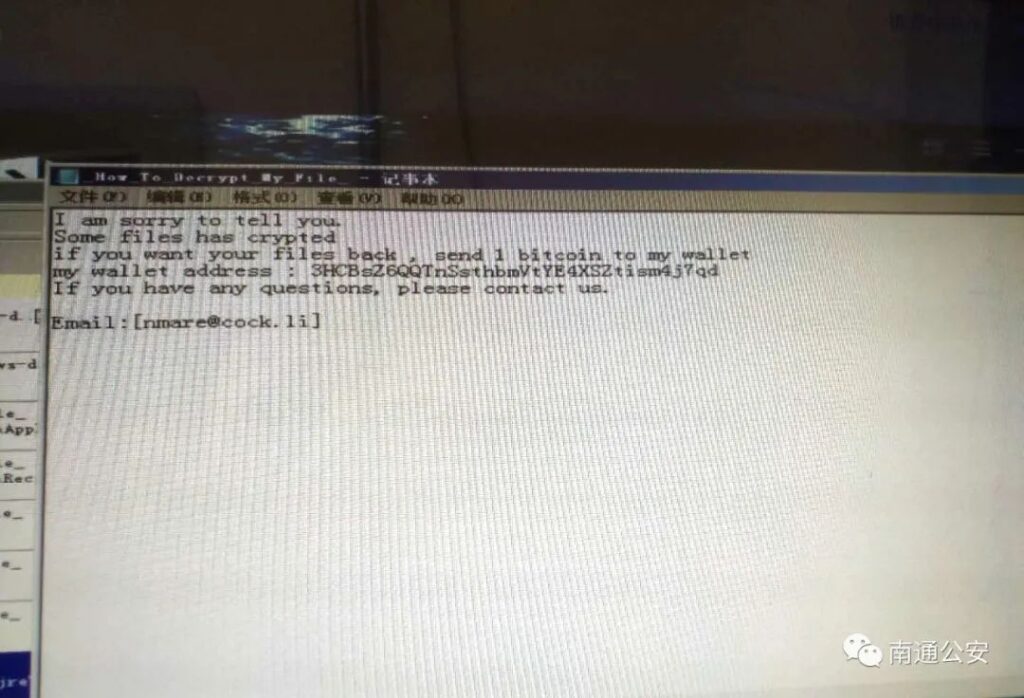

슈퍼마켓 측은 즉시 사건을 신고했고, 난통시 공안국과 시청 사이버안전국 등 부서는 특별조사위원회를 구성해 조사를 진행했다. 데이터 조사를 통해특별수사팀은 피해자에게 파일 암호를 해독하는 방법을 알려주는 영어 메시지를 발견했고, 피해자에게 암호 해독 수수료로 1비트코인(당시 약 47,000위안)을 지불하라고 요구했습니다.

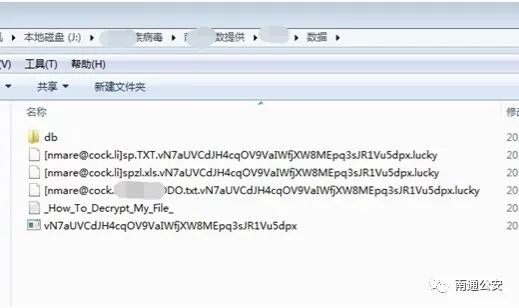

또한 사이버경찰은 슈퍼마켓 서버에 대한 데이터 검사를 진행한 결과, 해커가 표적으로 삼은 서버의 모든 파일이 암호화되어 있었고, 파일 접미사가 'lucky'로 변경되어 파일과 프로그램이 정상적으로 실행될 수 없는 것을 발견했습니다. 드라이브 C의 루트 디렉토리에는 해커의 비트코인 지불 주소와 이메일 연락처 정보가 포함된 자동 생성된 텍스트 문서가 있습니다.

그 후, 태스크포스의 광범위한 작업에도 불구하고 진전은 없었습니다. 아무런 단서도 발견되지 않았고 조사는 중단되었습니다.

난퉁 공안국 사이버 보안 여단 제3여단 부대장인 쉬핑난(Xu Pingnan)에 따르면,"비트코인은 해외 웹사이트를 통해 거래되기 때문에 추적이 어렵고, 공격을 시작한 사람의 신원은 종종 미스터리입니다."

슈퍼마켓은 데이터 복구 회사에 도움을 요청했고 이는 사건 해결의 단서가 되었습니다.

경찰이 어디서부터 시작해야 할지 몰라 쩔쩔매던 바로 그때, 이 사건에서 희망의 빛이 보였습니다.

잠긴 슈퍼마켓 서버에는 중요한 업무 데이터가 저장되어 있기 때문에, 이를 포맷하면 막대한 손실이 발생할 수 있었습니다. 그래서 슈퍼마켓 직원은 데이터 복구 회사에 연락해 몸값(1비트코인)보다 낮은 가격으로 암호화된 파일의 잠금을 해제해 달라고 의뢰했습니다.

이후 이 데이터 복구 회사는 기적적으로 서버 데이터를 해독하는 데 성공했습니다.

경찰은 이 상황을 알게 된 후, 다른 숨겨진 비밀이 있을지도 모른다고 믿게 되었습니다. 왜냐하면,일반적으로 랜섬웨어는 컴퓨터를 침입하여 파일이나 시스템을 암호화합니다. 각 복호화기는 암호화된 컴퓨터의 특성을 기반으로 새롭게 생성됩니다. 바이러스 제작자의 비밀 키가 없다면 해독을 완료하는 것은 거의 불가능합니다.

하지만 추가 조사를 거친 후, 데이터 복구 회사는 용의자에서 제외되었습니다.

데이터 복구 회사가 해커에게 이메일을 보내 0.5 비트코인을 지불하고 잠금 해제 도구를 얻어 작업을 완료하고 차액을 벌어서 데이터를 복구할 수 있었던 것으로 밝혀졌습니다.

수사팀은 데이터 복구 업체를 통해 새로운 단서를 얻고 심층적인 조사와 분석을 진행하여 용의자가 주씨라는 것을 성공적으로 확인했습니다. 마침내 사건 조사가 상당한 진전을 이루었습니다.

5월 7일, 특검은 산둥성 웨이하이에서 주씨를 체포하고, 그의 거주지에서 범죄에 사용된 컴퓨터를 압수했습니다. 경찰은 주의 컴퓨터에서 관련 이메일 기록, 비트코인 거래 기록, 관련 랜섬웨어 도구의 소스 코드를 발견했습니다.

주는 웹사이트 취약점 스캐닝 소프트웨어를 개발했고, 관련 통제 권한을 획득한 후 랜섬웨어 바이러스를 직접 이식했다고 자백했습니다. 주씨는 해킹을 피하고 공안기관의 조사를 피하기 위해 4종의 랜섬웨어를 잇따라 개발하고 업그레이드했다.이들은 해외 네트워크 저장소와 이메일 주소를 이용해 추적이 어려운 비트코인을 몸값으로 요구했습니다.

장쑤성 경찰이 용의자를 체포하기 전에,주는 400개가 넘는 웹사이트와 컴퓨터 시스템에 랜섬웨어를 심었습니다. 피해자들은 20개 이상의 주에 거주하며 사업, 의료, 금융 등 다양한 산업에 종사하고 있습니다.

이 중 수저우의 한 상장사는 랜섬웨어 바이러스로 인해 관련 업무에 사용되는 데이터베이스 파일이 파괴되어 3일간 문을 닫아야 했고, 전체 생산 시스템이 정상적으로 작동하지 못해 막대한 경제적 손실을 입었습니다.

범죄에 손을 대는 독학의 사람

이 주무는 협박의 "경력" 때문에 늦어진 독학 전문가라고 할 수 있습니다.

주는 내몽골 치펑에서 태어났으며 올해 36세인 것으로 알려졌습니다.그는 어릴 때부터 컴퓨터 지식에 관심이 있었고 독학으로 익혔으며, 프로그래밍, 웹사이트 공격 및 방어, 기타 기술에 능숙합니다.

그 후 그는 스튜디오를 설립하고 자신이 개발한 소프트웨어를 이용해 주식 거래를 했습니다. 그는 처음에는 많은 돈을 벌었지만 결국 300만 위안이 넘는 돈을 잃었습니다.

빚이 많았던 주는 우연히 랜섬웨어 바이러스를 이용해 협박하여 돈을 버는 방법을 알게 되었고, 바이러스 프로그램 개발의 길로 들어섰습니다.

2017년 하반기부터주는 "사탄"과 같은 랜섬웨어 바이러스와 취약점 악용 프로그램 "이터널 블루"를 연구해 왔으며, 범죄를 저지르기 위해 "satan_pro" 바이러스 프로그램을 작성했습니다.

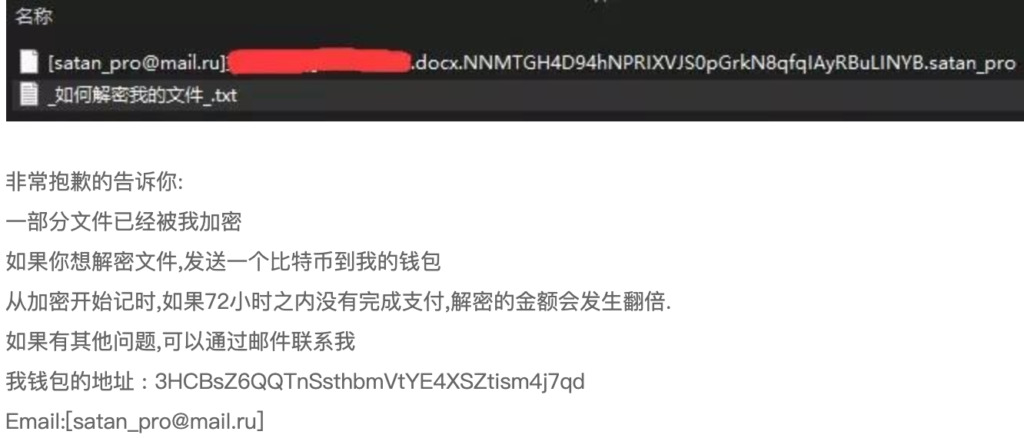

2018년에 바이러스에 감염된 한 고객이 데이터 복호화 회사에 데이터 복호화를 요청했습니다. 몸값 요구서의 내용은 다음과 같습니다.

주씨에 따르면, 경찰의 추적을 피하고 균열을 피하기 위해그는 "satan_pro"에 이어 "nmare", "evopro", "svmst", "5ss5c"의 4가지 랜섬웨어 바이러스를 차례로 업그레이드하고 개발했습니다.장쑤성 난퉁시의 슈퍼마켓 계산대 시스템이 공격을 받아 'nmare' 바이러스에 감염됐습니다.

추적할 수 없는 비트코인을 몸값으로 요구하는 것 외에도,주는 또한 해외 네트워크 디스크와 이메일을 통해 피해자들에게 복호화 소프트웨어를 보냈고, 자주 변경했습니다. 그가 얻은 비트코인은 해외 웹사이트를 통해서도 거래되었습니다.

주에게는 그의 완벽한 계획은 "완벽한 범죄"로 묘사될 수 있었지만, 그는 결국 경찰 조사를 피하지 못했습니다. 범죄 당시, 그와 협력했던 데이터 복구 회사의 운영자 셰(Xie)와 탄(Tan)도 공갈 혐의로 체포되었습니다.

이 주무는 감옥에 갇힌 지금 어떤 심정일까. 만약 그가 배운 것을 네트워크 보안 엔지니어가 되는 데 사용했다면, 그의 삶은 완전히 달라졌을 것입니다.

어쩌면 미래의 어느 날, 그는 수년 전 첫 번째 코드 줄을 쳤을 때의 흥분되고 순수한 모습을 철창 뒤에서 기억할지도 모른다.

뉴스 출처:

시나 파이낸스:중국 최초의 비트코인 랜섬웨어 제작자가 체포되었습니다. 그는 한때 상장 회사를 3일간 폐쇄하도록 강요한 적이 있습니다.

난퉁 공안 위챗 공식 계정:"국내 최초 비트코인 랜섬웨어 제작자 체포! 난퉁, 바이러스를 이용한 대규모 공갈 사건 해결"

-- 위에--