Command Palette

Search for a command to run...

Le Premier Cas De Ransomware Bitcoin En Chine a Été Résolu, Avec Un Profit De 5 Millions En Trois Ans

Récemment, Ju, le premier développeur de ransomware Bitcoin du pays, a été capturé avec succès par la police de Nantong dans le Jiangsu. Sur une période de trois ans, Ju a réalisé des profits illégaux de plus de 5 millions de yuans en utilisant des virus de rançongiciel en ligne.

Le 8 octobre, selon un rapport de la police locale de la ville de Nantong, province du Jiangsu, lors de la campagne « Net Cleaning 2020 »,Une importante affaire d'extorsion en ligne a été résolue avec succès et trois suspects, Ju, Xie et Tan, ont été arrêtés.

Le suspect Ju, le créateur de plusieurs virus ransomware Bitcoin,Ils ont commis avec succès plus de 100 crimes et obtenu illégalement des Bitcoins d'une valeur de plus de 5 millions de yuans.

Virus ransomware : vous voulez vos données ? Bitcoin en échange

Ces dernières années, les cyberransomwares sont devenus monnaie courante et difficiles à prévenir. Les entreprises, les institutions et même les universités du monde entier sont sujettes à des attaques de ransomware.

En avril de cette année, le système de caisse enregistreuse d'un grand supermarché de Qidong, dans la ville de Nantong, dans la province du Jiangsu, a été attaqué. Le système a été paralysé et incapable de fonctionner normalement à cause du virus ransomware implanté par des pirates.

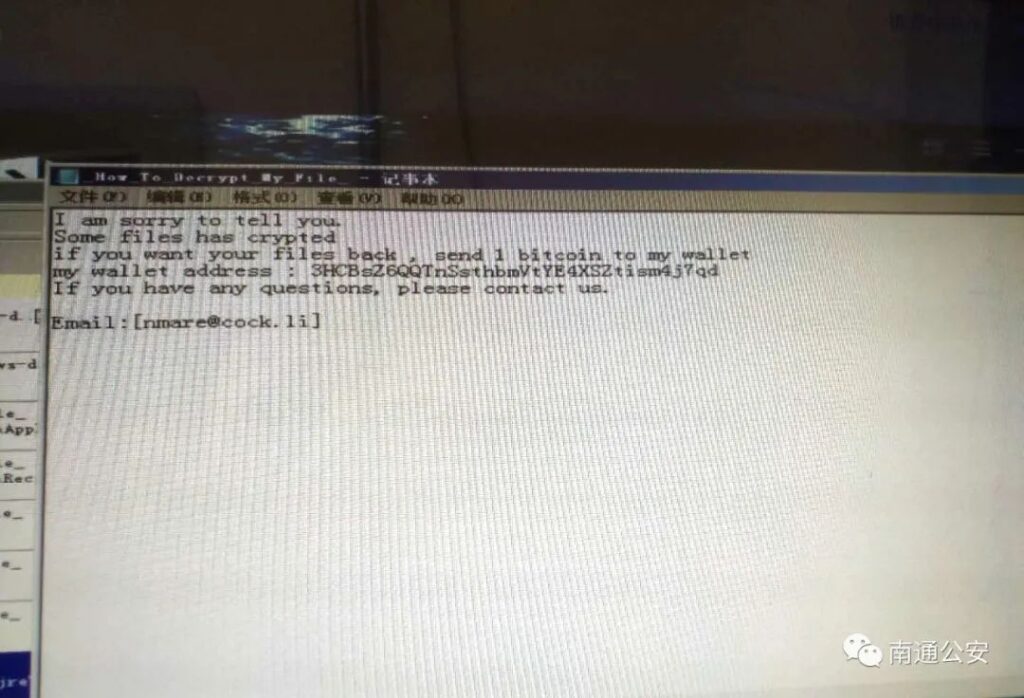

Le supermarché a immédiatement signalé l'affaire, et le Bureau municipal de la sécurité publique de Nantong, le Bureau municipal de la cybersécurité et d'autres départements ont formé un groupe de travail spécial pour mener des enquêtes. Grâce à l’enquête sur les données,Le groupe de travail a trouvé un message en anglais indiquant à la victime comment décrypter le fichier et lui demandant de payer 1 Bitcoin (environ 47 000 RMB à l'époque) comme frais de décryptage.

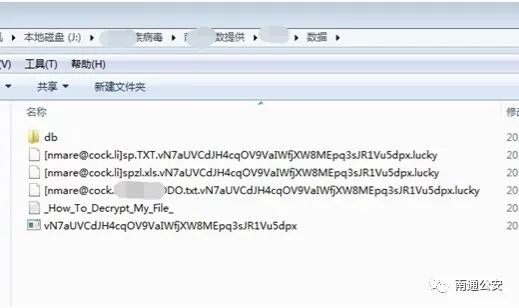

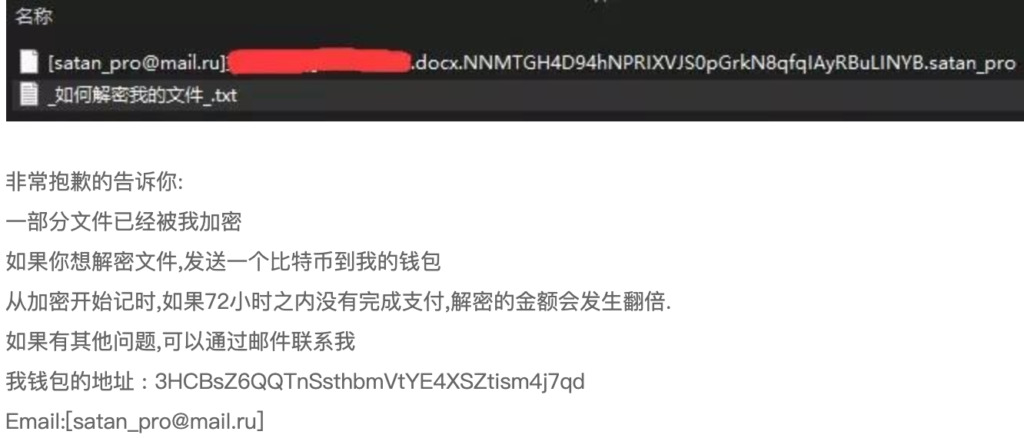

De plus, après avoir effectué une inspection des données sur le serveur du supermarché, la cyberpolice a découvert que tous les fichiers du serveur ciblé par le pirate étaient cryptés et que les suffixes des fichiers avaient été modifiés en « lucky », et que les fichiers et les programmes ne pouvaient pas fonctionner normalement. Dans le répertoire racine du lecteur C, il y a un document texte généré automatiquement contenant l'adresse de paiement Bitcoin du pirate et ses coordonnées e-mail.

Par la suite, malgré le travail considérable du groupe de travail, aucun progrès n’a été réalisé. Aucun indice n’a été trouvé et l’enquête est restée au point mort.

Selon Xu Pingnan, capitaine adjoint de la troisième brigade de la brigade de cybersécurité du bureau de la sécurité publique de Nantong,« Étant donné que le Bitcoin est échangé via des sites Web étrangers, il est difficile de le retracer et l'identité de l'initiateur de l'attaque est souvent un mystère. »

Le supermarché a demandé l'aide d'une société de récupération de données, ce qui s'est avéré être un indice pour résoudre l'affaire.

Alors que la police ne savait plus par où commencer, une lueur d’espoir est apparue dans cette affaire.

Étant donné que le serveur verrouillé du supermarché contenait des données professionnelles importantes, d'énormes pertes se produiraient s'il était formaté. Le personnel du supermarché a donc contacté une société de récupération de données et lui a demandé de déverrouiller les fichiers cryptés pour un prix inférieur à la rançon (1 Bitcoin).

Plus tard, cette société de récupération de données a miraculeusement réussi à décrypter les données du serveur.

Après que la police a eu connaissance de cette situation, elle a pensé qu'il pourrait y avoir d'autres secrets cachés. parce que,D’une manière générale, les ransomwares envahissent les ordinateurs et cryptent les fichiers ou les systèmes. Chaque décrypteur est nouvellement généré en fonction des caractéristiques de l'ordinateur crypté. Sans la clé secrète du créateur du virus, il est presque impossible de terminer le décryptage.

Mais après une enquête plus approfondie, la société de récupération de données a été écartée comme suspect.

Il s'avère que la société de récupération de données a pu récupérer les données car elle a contacté le pirate par e-mail et a payé 0,5 bitcoin pour obtenir l'outil de déverrouillage, accomplissant ainsi la tâche et gagnant la différence.

Le groupe de travail a obtenu de nouveaux indices grâce à une société de récupération de données et a mené des recherches et des analyses approfondies, et a réussi à identifier le suspect comme étant Ju. L’enquête sur cette affaire a finalement connu des progrès significatifs.

Le 7 mai, le groupe de travail a arrêté Ju à Weihai, dans le Shandong, et a saisi l'ordinateur utilisé dans le crime à son domicile. Dans l'ordinateur de Ju, la police a trouvé des enregistrements de courrier électronique pertinents, des enregistrements de transactions Bitcoin et le code source des outils de ransomware associés.

Ju a avoué avoir développé un logiciel d'analyse des vulnérabilités des sites Web et, après avoir obtenu les autorisations de contrôle appropriées, avoir spécifiquement implanté le virus ransomware. Afin d'éviter d'être piraté et d'échapper à l'enquête des organes de sécurité publique, Ju a successivement développé et mis à niveau 4 types de ransomwares.Ils ont exigé des bitcoins difficiles à tracer en guise de rançon, en utilisant des réseaux de stockage et des adresses e-mail à l'étranger.

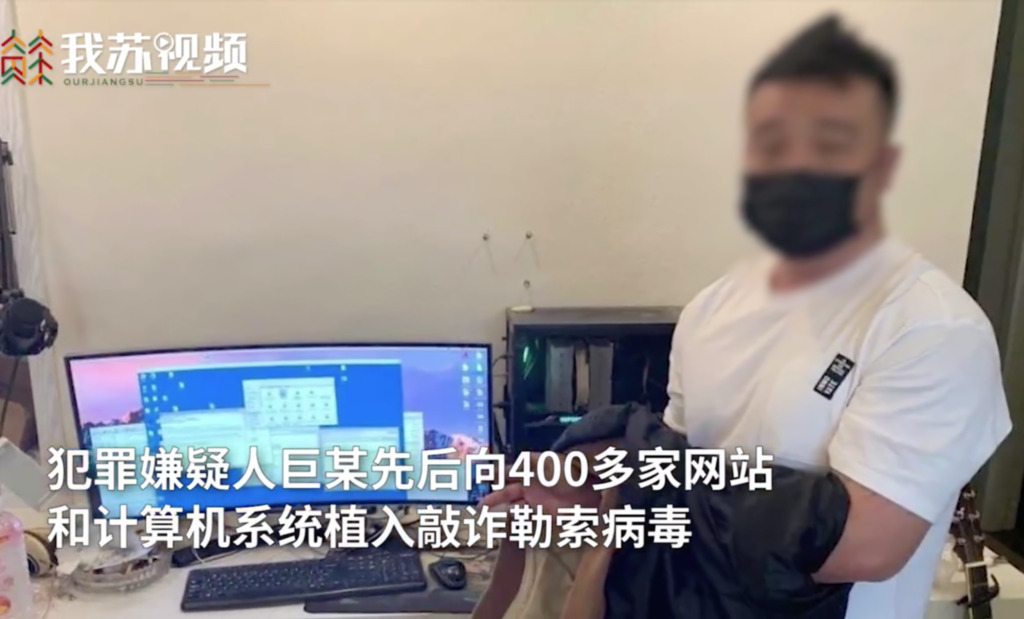

Avant que la police du Jiangsu n'arrête le suspect,Ju a implanté un ransomware dans plus de 400 sites Web et systèmes informatiques. Les victimes proviennent de plus de 20 provinces et impliquent de nombreux secteurs tels que les affaires, les soins médicaux et la finance.

Parmi elles, une société cotée en bourse à Suzhou a été contrainte de fermer pendant trois jours parce qu'un virus ransomware a détruit les fichiers de base de données utilisés pour ses travaux connexes, empêchant l'ensemble du système de production de fonctionner normalement, entraînant d'énormes pertes économiques.

Un autodidacte qui s'est tourné vers le crime

On peut dire que ce Jumou est un expert autodidacte qui a été retardé par sa « carrière » d’extorsion.

Il semblerait que Ju soit né à Chifeng, en Mongolie intérieure, et qu'il ait 36 ans cette année.Il s'intéresse à l'informatique et l'acquiert de manière autodidacte depuis son plus jeune âge et maîtrise la programmation, l'attaque et la défense de sites Web et d'autres technologies.

Il a ensuite créé un studio et utilisé le logiciel qu’il avait développé pour négocier des actions. Il a gagné beaucoup d’argent au début, mais a fini par perdre plus de 3 millions de yuans.

Ju, qui était lourdement endetté, a découvert par hasard comment gagner de l'argent en faisant du chantage avec un virus ransomware, alors il s'est lancé dans le développement de programmes antivirus.

À partir du deuxième semestre 2017,Ju a étudié les virus ransomware tels que « Satan » et le programme d'exploitation de vulnérabilité « Eternal Blue », et a écrit le programme de virus « satan_pro » pour commettre des crimes.

En 2018, un client infecté par le virus a demandé à une société de décryptage de données de décrypter les données. La demande de rançon était la suivante :

Selon Ju, afin d'éviter de craquer et d'échapper à la poursuite de la police,Après « satan_pro », il a successivement mis à jour et développé quatre virus ransomware : « nmare », « evopro », « svmst » et « 5ss5c ».Le système de caisse enregistreuse du supermarché qui a été attaqué à Nantong, dans le Jiangsu, a été infecté par le virus « nmare ».

En plus d'exiger des Bitcoins intraçables en guise de rançon,Ju a également envoyé le logiciel de décryptage aux victimes via des disques réseau et des courriers électroniques à l'étranger, et l'a fréquemment modifié. Les bitcoins qu’il a obtenus ont également été échangés via des sites Web étrangers.

Pour Ju, son plan sans faille pourrait être décrit comme un « crime parfait », mais il n'a finalement pas réussi à échapper à l'enquête policière. Au cours du crime, Xie et Tan, opérateurs d'une société de récupération de données qui ont coopéré avec lui, ont également été arrêtés pour suspicion d'extorsion.

Je me demande ce que ressent ce Jumou maintenant qu’il est derrière les barreaux. S’il avait utilisé ce qu’il avait appris pour devenir ingénieur en sécurité réseau, sa vie aurait été complètement différente.

Peut-être qu’un jour, dans le futur, il se souviendra encore derrière les barreaux de l’excitation et de la pureté qu’il ressentait lorsqu’il a tapé la première ligne de code il y a de nombreuses années.

Source de l'information :

Sina Finance :Le premier créateur de ransomware Bitcoin en Chine a été arrêté : il a un jour forcé une société cotée en bourse à fermer pendant 3 jours.

Compte officiel WeChat de la sécurité publique de Nantong :Le premier créateur de rançongiciel Bitcoin du pays a été arrêté ! Nantong a résolu une importante affaire d'extorsion utilisant des virus.

-- sur--