Command Palette

Search for a command to run...

L'identité a Été Remplacée Par quelqu'un d'autre Depuis 23 ans. Qui a Donné L’opportunité À L’imposteur ?

Récemment, l'histoire d'un vétéran nommé Wu Ruihua qui travaillait sous le nom de quelqu'un d'autre depuis 23 ans est apparue dans divers rapports. Derrière l'usurpation de sa fiche d'identité, il a été contraint de lutter contre sa vie. En fait, des incidents similaires de substitution d’identité sont également fréquents dans le processus de réception et de distribution des prestations de sécurité sociale et sont difficiles à superviser. Heureusement, l’utilisation de technologies telles que l’IA peut grandement améliorer ce type de situation de réclamation frauduleuse.

Récemment, un incident d’usurpation d’identité a attiré l’attention nationale.

Après que Wu Ruihua, vétéran du Henan, ait été démobilisé, il avait initialement obtenu un emploi de soldat démobilisé, mais quelqu'un s'est fait passer pour lui et a pris son identité. Durant les 23 années où il a été remplacé par quelqu'un d'autre, Wu Ruihua lui-même n'en savait rien et ne pouvait que vagabonder, gagnant sa vie en travaillant, en cultivant et en gérant de petites entreprises.

L'affaire est en cours d'enquête. Le « faux Wu Ruihua » qui s'est fait passer pour le défendeur travaillait au sein du gouvernement de la ville de Yilu, comté de Dancheng, ville de Zhoukou, province du Henan. Cependant, le « vrai coroner Ruihua », âgé de près de cinquante ans, a raté cette opportunité et a connu un destin complètement différent.

Il ne s’agit pas d’un cas isolé de remplacement d’identité. En réalité, il existe un grand nombre d’actes illégaux tels que l’usurpation d’identité, la collecte d’argent pour le compte d’autrui et la fausse déclaration de prestations sociales afin d’obtenir des prestations sociales.

Comment falsifier une identité personnelle ?

Ces dernières années, de nombreux cas d’usurpation d’identité ont été révélés.

En 2011, quatre ans après avoir obtenu son diplôme, Ma Qiaozhen, une jeune fille de Mongolie intérieure, a découvert que Xu Juanjuan, un immigrant du Shandong ayant réussi l'examen d'entrée à l'université, avait utilisé ses informations d'identité en 2006 et avait été admis à l'Université de Chine du Nord dans le Shanxi depuis la Mongolie intérieure. Après que son identité a été volée, les qualifications académiques de Ma Qiaozhen de l'Université de finance et d'économie de Mongolie intérieure n'ont pas pu être vérifiées sur le site Web du Centre d'information et de carrière des étudiants de l'enseignement supérieur de Chine.

Dans un cas survenu à Suzhou, dans l'Anhui en 2017, une femme nommée Miao Juan a utilisé toutes les informations d'identité d'autrui, y compris ses diplômes universitaires, ses photos et ses cartes d'identité, et a travaillé comme enseignante pendant 16 ans ;

Ces actes d’usurpation d’identité et de fraude à l’identité existent dans de nombreux aspects de la distribution des prestations sociales. Il existe toujours un petit groupe d’opportunistes qui volent les ressources sociales en se faisant passer pour quelqu’un, en fraudant et en falsifiant des informations.

Prenons l’exemple des retraites. Selon les statistiques, entre 2012 et 2016, un total de 760 millions de yuans de fraude aux pensions ont été découverts à l'échelle nationale et 710 millions de yuans ont été récupérés.

La raison pour laquelle il y a toujours des gens qui veulent voler des avantages en se faisant passer pour d’autres est que, depuis longtemps, notre système local des affaires civiles n’est pas suffisamment solide et qu’aucune supervision n’est en place. Il y a toujours des gens qui peuvent atteindre leurs objectifs en profitant des failles ou en utilisant leurs relations.

Les formes courantes sont :1. Falsification ou fabrication de dossiers personnels, de documents d’identité et d’autres données ; 2. Se faire passer pour une autre personne afin d’obtenir des avantages par fraude ; 3. Dissimuler le fait d’avoir perdu les conditions pour percevoir des prestations et continuer à percevoir des prestations par fraude ou de manière répétée.

Afin de distribuer avec précision la sécurité sociale, un système de confirmation sûr et efficace est nécessaire de toute urgence. En fait, de nombreuses technologies sont déjà introduites pour devenir des outils puissants de lutte contre les activités illégales.

Reconnaissance faciale : s'assurer que vous êtes bien celui que vous prétendez être

À mesure que la technologie de reconnaissance faciale mûrit, l’IA a commencé à jouer un rôle dans le processus d’authentification des paiements de sécurité sociale, garantissant que ces fonds ne soient pas détournés. Lorsque la technologie de reconnaissance faciale est utilisée dans l’authentification des qualifications,Il est basé sur l'analyse d'images, le calcul des informations sur les caractéristiques visuelles du visage et l'exécution d'une authentification et d'une reconnaissance d'identité grâce aux multiples informations faciales collectées.

Plus précisément, la reconnaissance d’identité est réalisée grâce à la biométrie et à la comparaison dynamique d’images. Les systèmes d’authentification matures du marché ont une vitesse de reconnaissance rapide. En général, le temps de collecte du modèle facial du système n'est que de 10 à 15 secondes et le temps de vérification d'identité n'est que de quelques secondes.

En prenant des photos pour modéliser les données de la personne à authentifier, il suffit de collecter une première fois les informations du modèle facial. Après cela, l’authentification peut être complétée en se connectant simplement à Internet. Grâce à l'accès à la technologie client mobile, l'authentification peut être effectuée directement à l'aide du téléphone mobile, de manière sûre et efficace.

De plus, en collectant plusieurs informations faciales d’une personne et en effectuant une comparaison d’images dynamique, il est possible de prévenir efficacement divers comportements frauduleux dans le travail d’authentification. Le taux de précision dans les systèmes couramment utilisés peut atteindre plus de 99%.

Par exemple, en utilisant une application pour smartphone et l’appareil photo du téléphone, avec l’aide d’un système d’IA, vous pouvez obtenir une certification de qualification de pension. De plus, des facteurs tels que le maquillage régulier, les changements de poids, le vieillissement de la peau et les changements de coiffure n’affecteront pas le jugement du système.

En se connectant à la base de données d'informations de certificat du système de sécurité publique et en effectuant une authentification de correspondance 1:1 avec la photo faciale actuelle de l'utilisateur, la précision de la reconnaissance sera considérablement améliorée. Ce type d’authentification peut résister efficacement aux attaques externes telles que les photos/courtes vidéos et déterminer que le destinataire est une personne réelle.

Reconnaissance d'empreinte vocale : ne laisser aucune place à l'usurpation d'identité

Bien que la reconnaissance faciale soit largement utilisée et ait permis de lutter efficacement contre la fraude à l’identité, elle n’est pas absolument sûre. Avec l’émergence d’applications de changement de visage telles que Deepfake et ZAO, certains risques de sécurité subsistent.

Face à de telles situations,Une autre méthode d’IA plus sûre – la reconnaissance d’empreinte vocale – est également utilisée dans la certification des reçus de sécurité sociale.

Par rapport à la reconnaissance faciale bien connue, la popularisation de la reconnaissance d’empreintes vocales est plus lente. Mais la voix, en tant que caractéristique unique, peut identifier une personne avec un degré élevé de précision.

Le principe derrière cela est que l’empreinte vocale est déterminée par la structure physique du système vocal humain. Le caractère unique de la structure du corps humain fait que l’empreinte vocale est également unique et peut être utilisée comme caractéristique d’identification individuelle.

La technologie de reconnaissance d'empreinte vocale est très sécurisée car le modèle sonore est unique à la voix individuelle et n'est pas aussi facile à copier que les empreintes digitales et les visages, il est donc difficile de l'imiter complètement.

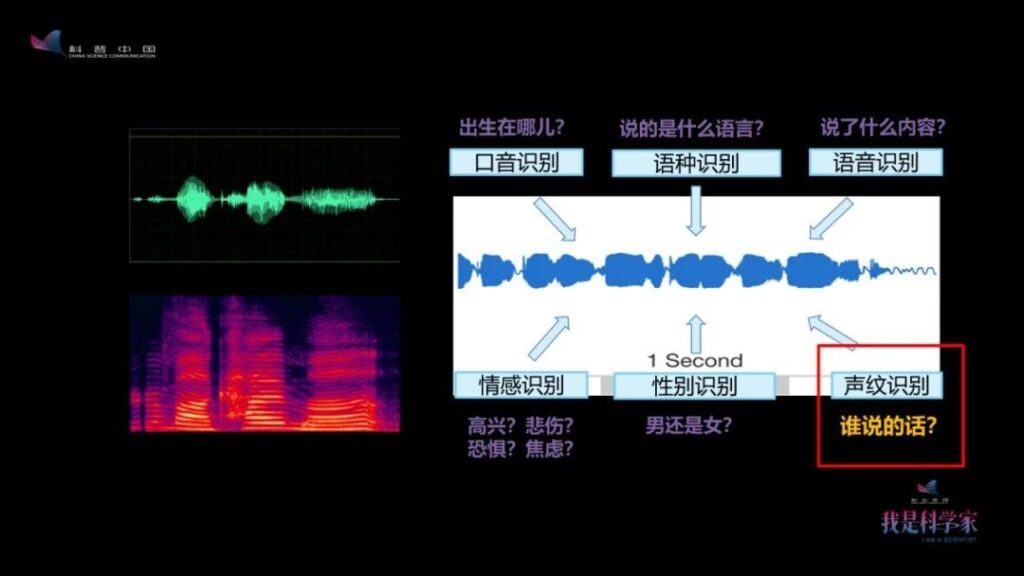

Les empreintes vocales comprennent les caractéristiques vocales contenues dans la parole qui peuvent caractériser et identifier le locuteur, ainsi que le modèle de parole établi sur la base de ces caractéristiques (paramètres). La reconnaissance d'empreinte vocale est le processus spécifique d'identification du locuteur correspondant au discours en fonction des caractéristiques de l'empreinte vocale du discours à reconnaître.

L'audio est collecté via le microphone du téléphone portable. Lors de la demande de qualifications, la personne peut déterminer s'il s'agit de vous en lisant les numéros donnés au hasard et en les comparant à l'empreinte vocale.

L'ensemble du processus implique également une reconnaissance vocale de base pour déterminer si le numéro est correct et éviter le fonctionnement de la machine, mais la technologie la plus critique réside dans la reconnaissance d'empreinte vocale, qui est utilisée pour déterminer s'il s'agit d'une personne vivante et s'il s'agit de la vraie personne.

En préinstallant le système d'authentification d'identité par empreinte vocale et en le combinant avec une assistance manuelle, lorsque la personne ne peut pas être présente en personne, la confirmation d'identité à distance peut être effectuée par téléphone, améliorant ainsi la précision et la sécurité du travail des agences de services de sécurité sociale. Il offre une bonne garantie technique pour prévenir les réclamations frauduleuses dans le système de sécurité sociale.

Le cloud d’authentification d’identité « Voiceprint+ » est en cours d’introduction dans certaines régions. Par exemple, certaines zones pilotes comme les villes de Baotou et de Mudanjiang ont pris l’initiative de lancer des services d’authentification par empreinte vocale pour la sécurité sociale.

La technologie apporte l’équité aux personnes comme Wu Ruihua

Dans de nombreux cas de substitution d’identité et de fraude aux ressources, l’introduction d’une technologie d’IA pertinente peut déterminer avec précision si le demandeur est la vraie personne, ce qui apportera des résultats plus justes et plus équitables à l’allocation des ressources de sécurité sociale.

Bien entendu, la mise en œuvre et la popularisation de la technologie nécessitent également une certaine promotion et une certaine amélioration. Mais heureusement, avec les progrès continus de la technologie, les incidents de substitution et les fausses déclarations deviennent de plus en plus difficiles à résoudre.

J'aimerais que le monde n'ait plus besoin de prouver "Je suis moi", et il n’y aura aucun incident d’usurpation d’identité. C’est peut-être le cadeau le plus chaleureux que la technologie nous offre.

-- sur--